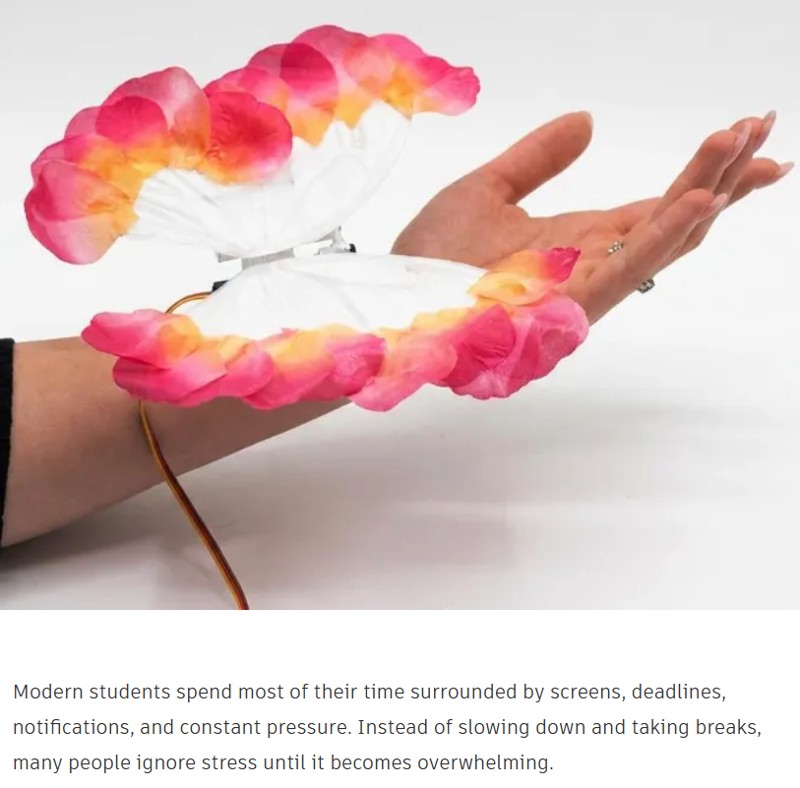

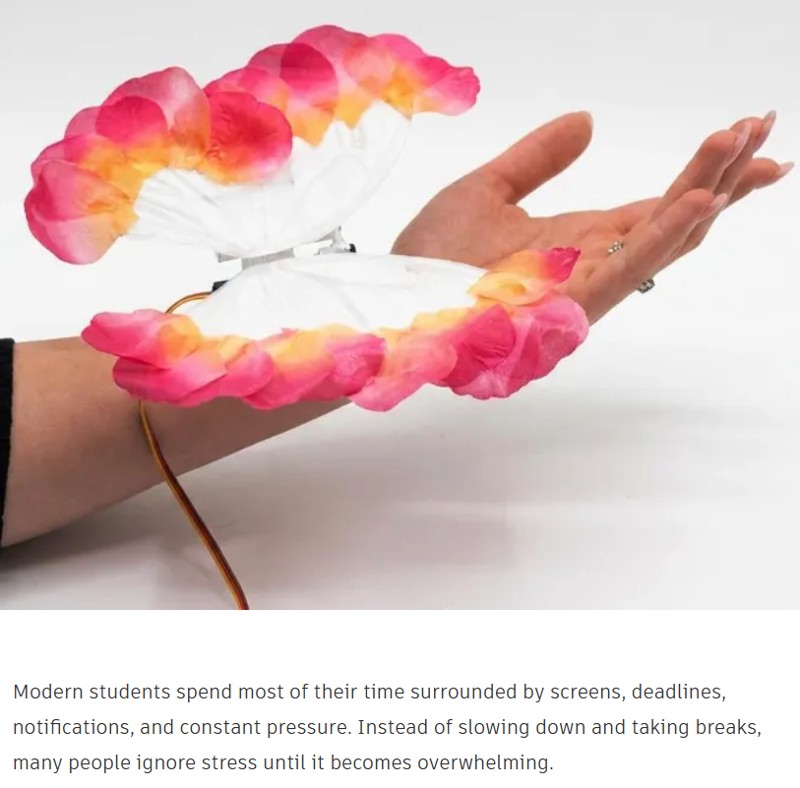

Joli bricolage animé =)

Mesdemoiselles, à vos bals, prêtes ? Battez des ailes !

Source: instructables.com

Partager à toutes et tous (enfin ceux que ça intéresse) ce que je note sur le net

Joli bricolage animé =)

Mesdemoiselles, à vos bals, prêtes ? Battez des ailes !

Source: instructables.com

Que ceux qui ont essayé se manifestent (moi pas)

Exemple de conversation avec Gemini "dit Google, explique moi la photosynthèse" gemini.google.com

Source: futura-sciences.com

La vidéo:

Kezako ? La Crystal Ball Nebula. NGC 1514: The Crystal Ball Nebula Source: apod.nasa.gov Image Credit: International Gemini Observatory/NOIRLab/NSF/AURA; Image Processing: J. Miller & M. Rodriguez (International Gemini Observatory/NSF NOIRLab), T.A. Rector (University of Alaska […]

Dans la série « l'Homme réparé »

Source: trustmyscience.com

La vidéo: